Ransomware é um tipo de malware que, após infectar o sistema, cobra um determinado preço pelo resgate dos arquivos infectados. Sem dúvida, uma grande dor de cabeça para quem não está protegido.

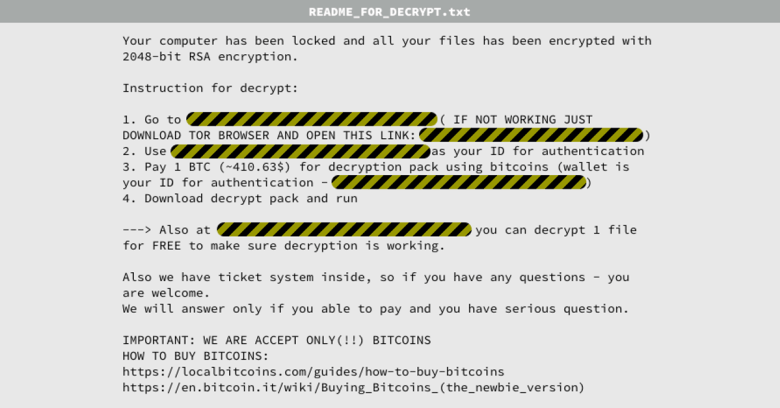

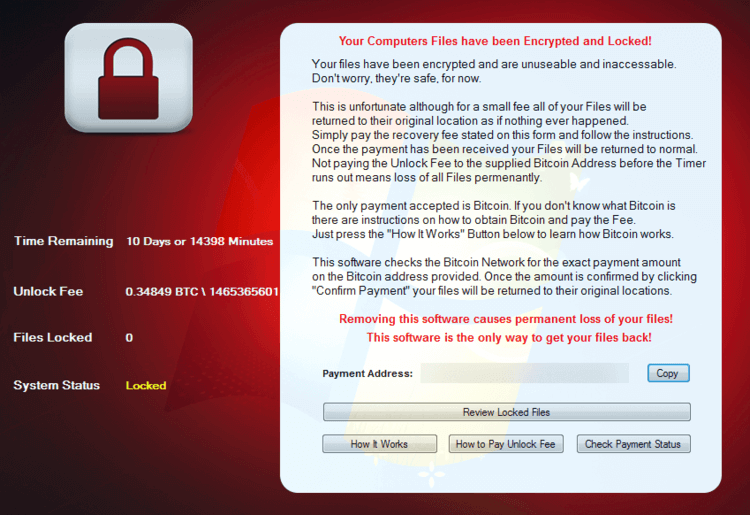

Alguns tipos de Ransomwares criptografam os arquivos impossibilitando sua abertura de forma simples. Já outros, apenas travam o sistema, exibindo uma mensagem na tela de como pagar o resgate, que pode variar entre U$ 100 até U$1000 dólares. O único método para recuperar os arquivos é através de uma chave privada, que infelizmente é mantida nos servidores dos criminosos e só é fornecida com o pagamento. Mesmo a vítima realizando o pagamento, não há garantias do resgate e a conscientização é fundamental, pois ainda não há ferramentas de descriptografia disponíveis para todos os tipos de Ransomware existentes.

E o número de vítimas está crescendo: segundo a KasperskyLab, a quantidade de usuários atacados por Ransomware de criptografia aumentou de 131 mil para 718 mil em 2015-2016. Como exemplo, podemos citar o Ransomware CryptoWall, que foi descoberto em 2014 e até hoje continua infectando sistemas em todo o mundo, levando prejuízos financeiros e psicológicos para as pessoas, principalmente ligadas no ramo empresarial.

EXTENSÕES CRIPTOGRAFADAS PELO RANSOMWARE

Quando o seu computador é infectado pelo vírus CryptoWall, diversas extensões são criptografadas e as mais comuns são: (xls, wpd, wb2, txt, tex, swf, SQL, tf, RAW, ppt, png, pem, pdf, pdb, PAS, odt, obj, msg, mpg, mp3, lua, key, jpg, hpp, gif, eps, DTD, doc, der, CRT, cpp, cer, bmp, bay, avi, Ava, ass, asp, js, py, PL, dB).

O mercado negro de Ransomware tem se mostrado muito lucrativo, como apontam diversas empresas de segurança. O primeiro vírus que criptografa arquivos conhecido foi o Dirty Decrypt, após ele veio o CryptoLocker, PowerLocker, Citroni, CryptoWall, CryptoWall 2, CryptoWall 3, Torrent Locker, Cryptographic Locker e recentemente o TeslaCrypt, que utiliza criptografia simétrica RSA-2048 para criptografia.

Conheça abaixo alguns exemplos de Ransomware:

RANSOMWARE REVETON

Em 2012, foi descoberto o Ransomware conhecido como Reveton, que começou a se espalhar rapidamente.

Quando o sistema é infectado, é exibido um aviso supostamente vindo de uma agência de segurança, alegando que o computador tem sido usado para atividades ilegais, como o download de software pirata.

O aviso informa ao usuário que, para desbloquear o sistema, é necessário pagar uma multa utilizando um serviço como Ukash ou paysafecard. Para reforçar que o aviso é verdadeiro, é exibido na tela do computador o endereço IP além da imagem da webcam, dando a sensação de que realmente o computador está sendo vigiado por alguém.

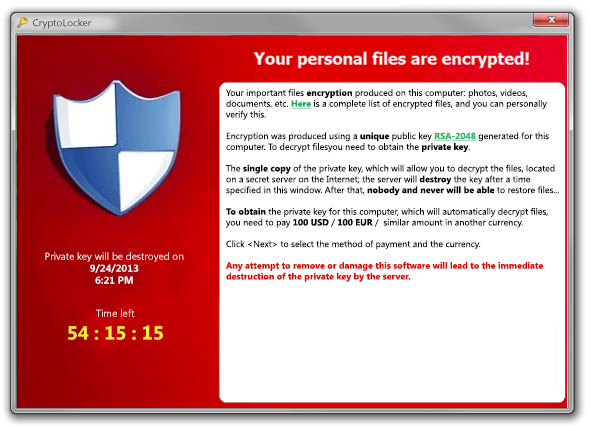

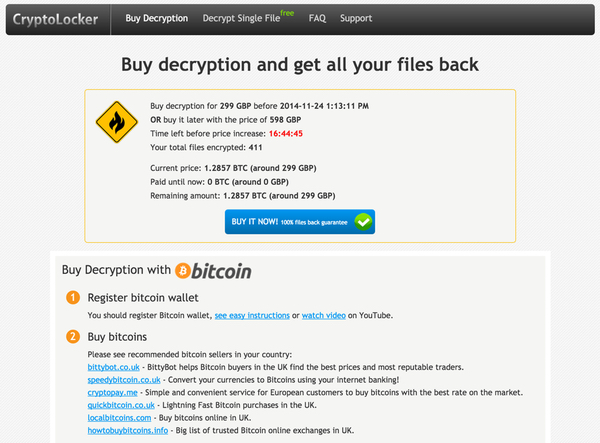

RANSOMWARE CRYPTOLOCKER

Uma nova versão do vírus que criptografa arquivos reapareceu em setembro de 2013, como um trojan chamado CryptoLocker, e que agora gerava uma chave de criptografia de 2048 bits RSA.

Esse vírus exibe uma mensagem dizendo que irá excluir a chave privada se um pagamento de Bitcoin não for realizado dentro de 3 dias após a infecção.

Devido a complexidade e o tamanho da Chave de criptografia que usa, os analistas e os afetados pelo Ransomware Cryptolocker o consideram extremamente difícil de reparar.

Estima-se que, pelo menos, US 3 milhões foram extorquidos com o malware.

RANSOMWARE CRYPTOLOCKER.F E TORRENTLOCKER

Em setembro de 2014, surgiu uma nova onde de trojans ransomware, sendo o primeiro alvo na Austrália, nomeados CryptoWall e CryptoLocker (como um CryptoLocker 2.0, sem relação com o CryptoLocker original).

Os trojans se espalhavam através de e-mails fraudulentos com mensagens sobre falhas de encomenda.

A Symantec informou que estas novas variantes, que se identificou como CryptoLocker.F, não tem relação com o CryptoLocker original devido as diferenças nas suas operações.

Outro trojan criado nesta época foi o Ransomware Torrent Locker, que também usa a mesma keystream para cada computador infectado, tornando a criptografia difícil de ser quebrada.

No final de 2014, foi estimado que mais de 9.000 usuários tinham sido infectados pelo Torrent Locker.

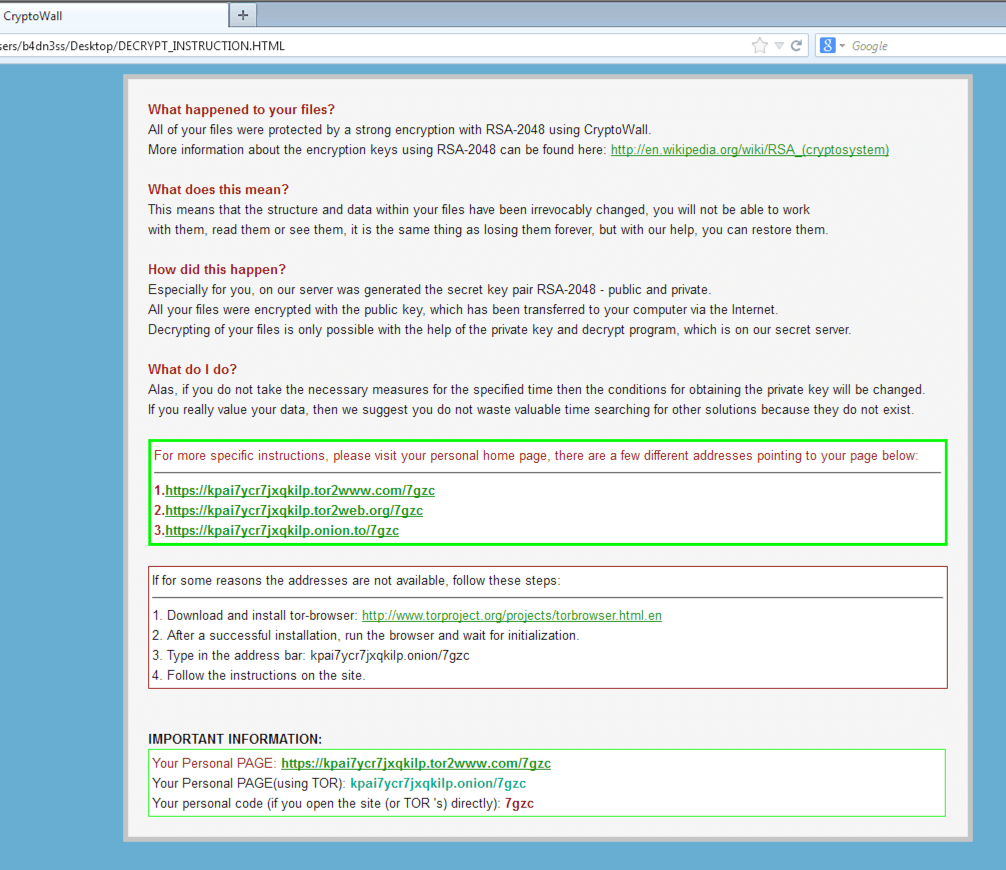

RANSOMWARE CRYPTOWALL – HELP DECRYPT

Outro perigoso Ransomware, o Cryptowall, apareceu pela primeira vez em 2014. Ele foi distribuído como parte de uma maliciosa campanha de rede de publicidade no final de setembro de 2014, tendo como alvos vários sites. Os anúncios eram redirecionados para sites fraudulentos que usavam plugins para o navegador baixar os dados.

O vírus que criptografa arquivos utiliza o JavaScript como parte de um anexo de e-mail, que baixa executáveis disfarçados como imagens JPG.

Para evitar a detecção pelo antivírus, o malware Cryptowall cria novos executáveis do explorer.exe e svchost.exe para se comunicar com seus servidores.

Além da criptografia de arquivos, o vírus que criptografa arquivos também exclui as cópias de sombra de volume, e instala spyware para rouba senhas e carteiras Bitcoin.

A versão mais recente, o Cryptowall 4.0, reforçou seu código para evitar a detecção pelo antivírus e criptografa não só os dados, mas também os nomes de arquivos.

RANSOMWARE KERANGER

KeRanger é o primeiro Ransomware desenvolvido para o sistema operacional da Apple, OS X. Ele apareceu em março de 2016.

O KeRanger criptografa os arquivos do usuário e pede um pagamento em Bitcoin para descriptografar os arquivos.

Para ser instalado no sistema, há um executável com a extensão .DMG que está disfarçado como um arquivo Rich Text. O vírus dorme por três dias, em seguida, começa a criptografar os arquivos.

Ele adiciona um documento de texto para obter instruções sobre como descriptografar os arquivos e usa a chave pública de 2048 RSA para criptografar.

Para quem achava que não existia vírus para os sistema da Apple, aqui está um exemplo que a segurança nunca é 100%.

RANSOMWARE MANAMECRYPT – CRYPTOHOST

Esse vírus que criptografa arquivos informa que seus dados estão criptografados e exige um pagamento de ,33 bitcoins ou cerca de US140,00 dólares para obter seus arquivos de volta. Mas na realidade os seus dados não são criptografados, e sim copiados em um lugar protegido por senha utilizando arquivos .rar.

Quando o CryptoHost infecta o computador da vítima, ele move certos arquivos de dados em um lugar protegido localizado na pasta C: \ Users \ [nome do usuário] \ AppData \ Roaming. Este arquivo terá um nome de 41 caracteres e sem extensão.

COMO SE PROTEGER?

Tal como em outras formas de softwares maliciosos, os anti-vírus podem não detectar uma instalação do Ransomware, especialmente os mais recentes. Se um ataque é detectado em seu estágio inicial, vai levar um tempo para a criptografia ocorrer, e com a remoção imediata do Ransomware os danos serão menores.

Você deve ter uma preocupação especial ao lidar com os Ransomwares, utilizando um bom anti-vírus com outras políticas de segurança que te ajudarão na prevenção.

Mantenha uma cópia de segurança dos dados armazenados em locais protegidos, pois os malwares podem criptografar um Backup que esteja armazenado em um HD USB ou servidor de backup. Você pode tentar realizar uma restauração da copia de sombra de arquivos ou fazer uma recuperação de arquivos utilizado um sistema tipo o Data Recovery. Geralmente, o Ransomware exclui o arquivo original e cria um novo criptografado. A ideia aqui e recuperar os arquivos que foram excluídos pelo Ransomware.

Enquanto algumas ameaças e ataques de Ransomware não podem ser totalmente eliminadas, o uso da estratégia de segurança em camadas é a melhor possível. Mantenha um backup dos seus arquivos isolado da sua rede principal.

Recentemente a Kaspersky, juntamente com outras empresas de segurança, conseguiram recuperar algumas chaves de criptografia do Ransomware CoinVault nos servidores dos criminosos. Para você tentar recuperar seus arquivos, acesse o link > Kaspersky.

No momento são essas informações que tenho para auxiliar na tentativa de proteção, remoção e recuperação de arquivos criptografados. Se você tiver alguma outra solução que funcione, compartilhe conosco, pois realmente essas ameaças podem complicar a vida de muita gente

A Dereco Tecnologia agora é parceira da

Kaspersk Lab.

A Kaspersky Lab é a maior fornecedora

privada de soluções de proteção de endpoints do mundo.

A empresa está classificada entre as

quatro maiores fornecedoras de soluções de segurança do mundo para usuários de

endpoints.

Faça sua cotação com a DERECO.

e-mail: comercial@dereco.com.br

Comentários

Postar um comentário